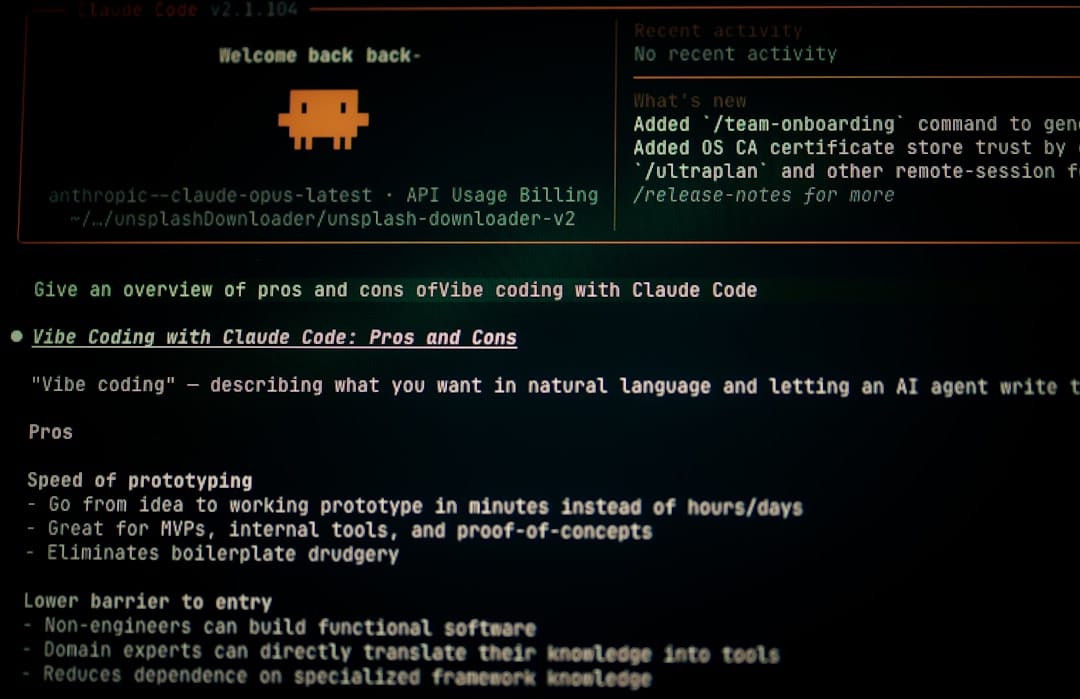

Como Ter um Navegador Seguro com VPN Integrada em 7 Passos (Guia 2026)

Gerentes de Operações: Automatize a segurança com um navegador VPN. Nosso guia de 7 passos detalha a configuração e ganhos de eficiência. Reduza o trabalho manual agora →

Como Ter um Navegador Seguro com VPN Integrada em 7 Passos (Guia 2026)

Como gerente de operações, você está constantemente equilibrando produtividade com segurança robusta. Esse desafio se torna mais difícil quando equipes remotas acessam dados sensíveis de todos os tipos de lugares, muitas vezes em redes instáveis. Este guia o levará através da configuração de um navegador web seguro com uma VPN integrada. Isso mudará a forma como suas operações lidam com a segurança. Ao final, você terá um plano claro para implementar uma solução que protege dados, simplifica o acesso e reduz as tarefas manuais de segurança para suas equipes.

O Que Você Conquistará ao Final Deste Artigo

>>Após estes sete passos, você terá um navegador web seguro e totalmente configurado com uma solução VPN integrada, tudo pronto para as necessidades específicas da sua organização. Não se trata apenas de instalar software; trata-se de fazer as coisas funcionarem melhor, tornar a vida mais fácil para os usuários e <automatizar> funções de segurança essenciais. Você saberá como escolher, testar, implementar e gerenciar uma solução que oferece acesso criptografado e contínuo a recursos internos e externos. Isso diminui sua superfície de ataque e ajuda com a conformidade. Honestamente, acredito que o maior ganho aqui é menos trabalho manual de segurança, fluxos de trabalho mais suaves e um perímetro de segurança mais robusto, tudo gerenciado com o mínimo de ajuda de TI.<<

O Que Você Precisa Antes de Começar (Pré-requisitos)

Antes de mergulhar nesta implementação, certifique-se de ter estas coisas prontas:

- Acesso Administrativo: Você precisará de direitos de administrador completos para os dispositivos da sua organização (desktops, notebooks, celulares) e equipamentos de rede.

- Compreensão da Política de Rede: Uma compreensão sólida de suas políticas de rede atuais, regras de firewall e ferramentas de segurança existentes é essencial. Isso será fundamental para integrar a nova solução.

- Alocação Orçamentária: Claro, algumas soluções têm versões gratuitas, mas os bons serviços de VPN/navegador geralmente vêm com recursos melhores, como IPs dedicados, mais opções de servidor e gerenciamento centralizado – coisas vitais para empresas. Espere reservar aproximadamente R$ 25-75 por usuário por mês (ou US$ 5-15) para uma solução empresarial sólida.

- Conhecimento Básico de Cibersegurança: Você deve estar familiarizado com coisas como protocolos de criptografia (por exemplo, OpenVPN, WireGuard), IPsec, DNS e vulnerabilidades web comuns.

- Compromisso com Testes: Esteja pronto para dedicar tempo e esforço a testes-piloto e à implementação em etapas. Pular esta etapa é um erro comum que vejo.

- Considerações sobre Sistema Operacional e Hardware: Descubra quais sistemas operacionais você usa principalmente (Windows, macOS, Linux, iOS, Android) e quaisquer limites de hardware que possam afetar a compatibilidade do navegador ou do cliente VPN. Por exemplo, máquinas mais antigas podem ter dificuldades com as demandas de certos protocolos VPN.

Passo 1: Defina Seus Requisitos de Segurança Operacional

Antes mesmo de procurar uma solução, você deve definir o que "seguro" significa para sua organização em 2026. Esta não é uma situação de tamanho único. Já vi inúmeros gerentes de operações pularem esta etapa, apenas para descobrir que a solução escolhida falha completamente. Use esta estrutura:

- Padrões de Conformidade: Você precisa atender a GDPR, HIPAA, PCI DSS, ISO 27001 ou outras regras específicas do setor? O navegador e a VPN devem suportar a residência de dados, o registro e os padrões de criptografia exigidos por esses mandatos. Por exemplo, a HIPAA exige criptografia de ponta a ponta para Informações de Saúde Protegidas (PHI).

- Sensibilidade dos Dados: Agrupe os tipos de dados que seus funcionários acessam. São altamente confidenciais (como registros financeiros ou PII de clientes), proprietários (P&D, segredos comerciais) ou públicos? Isso indica o nível de criptografia e privacidade que você precisa.

- Restrições de Acesso Geográfico: Alguns recursos precisam ser acessados de regiões específicas (para conteúdo localizado, regras ou para contornar o bloqueio geográfico)? Por outro lado, você precisa bloquear o acesso de países de alto risco?

- Demandas de Largura de Banda:> Estime a largura de banda que suas equipes usam, tanto em média quanto em horários de pico. Chamadas de vídeo, grandes transferências de arquivos e aplicativos na nuvem são grandes consumidores de largura de banda. Uma VPN não deve tornar as coisas inaceitavelmente lentas.<

- Número de Usuários e Locais: Quantos funcionários usarão isso? Eles estão principalmente no escritório, remotos ou uma mistura? Isso afeta a escalabilidade da solução e se você precisa de ferramentas de gerenciamento centralizadas. Para uma equipe global de 500 pessoas, uma solução sem forte integração MDM simplesmente não funcionará.

Checklist de Requisitos de Segurança Operacional:

- ☐ Conformidade Regulatória (GDPR, HIPAA, etc.) atendida?

- ☐ Níveis de Sensibilidade dos Dados (Confidencial, Proprietário) abordados?

- ☐ Acesso Geográfico Necessário/Restrito definido?

- ☐ Necessidades de Largura de Banda de Pico calculadas?

- ☐ Contagem Total de Usuários e Distribuição compreendidos?

- ☐ Integração com sistemas SSO/IAM existentes?

- ☐ Requisitos de Registro e Auditoria atendidos?

Passo 2: Avalie as Opções de Navegadores com VPN Integrada (Cenário 2026)

O mercado de navegadores web seguros com VPN integrada realmente cresceu. Uma VPN integrada não é mais apenas um extra legal; é um ponto de venda fundamental. Ao analisar as opções, concentre-se em recursos importantes para um líder de operações: gerenciamento central, fácil implementação, relatórios e, claro, segurança central.

>Aqui está uma comparação de algumas das principais opções:<

| Recurso | Opera Browser (VPN Pro) | Epic Privacy Browser (VPN Integrada) | Brave Browser (VPN via Firewall) | Firefox (via Extensão Mullvad VPN) |

|---|---|---|---|---|

| Tecnologia VPN Central | Proprietária, baseada em Surfshark (premium) | Proxy criptografado (gratuito) | VPN/Firewall personalizado (premium) | Mullvad VPN (premium, requer assinatura) |

| Protocolos de Criptografia | WireGuard, IKEv2/IPsec (Surfshark) | Proxy HTTPS/SSL | WireGuard (Brave Firewall) | WireGuard, OpenVPN (Mullvad) |

| Localizações de Servidores | ~100 países (VPN Pro) | 8 países (limitado) | ~50 países (Brave Firewall) | ~40 países (Mullvad) |

| Política de Privacidade (Registro) | Sem registros (Surfshark) | Sem registros (navegador, mas proxy é limitado) | Sem registros (Brave Firewall) | Sem registros estritos (Mullvad) |

| Gerenciamento Centralizado | Limitado (assinatura por usuário) | Nenhum | Limitado (assinatura por usuário) | Limitado (assinatura por usuário) |

| Facilidade de Implementação | Implementação padrão de navegador | Implementação padrão de navegador | Implementação padrão de navegador + configuração de Firewall | Implementação padrão de navegador + extensão |

| Kill Switch | Sim (VPN Pro) | Não | Sim (Brave Firewall) | Sim (aplicativo Mullvad) |

| Split Tunneling | Sim (VPN Pro) | Não | Sim (Brave Firewall) | Sim (aplicativo Mullvad) |

| Custo Estimado (Empresarial) | ~US$ 4-6/usuário/mês (VPN Pro) | Grátis (limitado) | ~US$ 9.99/usuário/mês (Brave Firewall) | ~US$ 5.50/usuário/mês (Mullvad) |

Minha opinião? Para empresas, "integrado" é muitas vezes um pouco enganoso. Soluções como a VPN do Brave ou a VPN Pro do Opera são integradas, mas muitas vezes precisam de uma assinatura premium separada e ainda lidam com as funções de VPN de forma um tanto separada. Para um controle empresarial real, uma VPN autônoma forte adicionada como uma extensão (como Mullvad para Firefox) ou um navegador que oferece uma experiência mais gerenciada (que ainda estão evoluindo em 2026) pode ser melhor. O principal a lembrar é que "integrado" nem sempre significa "fácil de gerenciar centralmente logo de cara".

Passo 3: Teste os Navegadores Selecionados para Desempenho e Compatibilidade

Aqui é onde a teoria encontra a prática. Um programa piloto robusto não é apenas uma opção; é essencial. Sugiro escolher 2-3 dos principais concorrentes de sua avaliação e realmente colocá-los à prova.

- Configure um Grupo Piloto: Reúna um grupo diversificado de 10-20 usuários de diferentes departamentos. Certifique-se de que eles tenham diferentes habilidades tecnológicas e diferentes tipos de cargas de trabalho. Inclua tanto usuários avançados quanto aqueles que usam apenas aplicativos web básicos.

- Execute Testes de Velocidade:

- Primeiro, meça sua velocidade de internet de linha de base (download/upload/latência) sem nenhuma VPN.

- Em seguida, meça a velocidade com a VPN integrada de cada navegador ativada. Conecte-se aos locais de servidor que sua equipe mais usa.

- Anote a redução média de velocidade. Uma queda de 10-20% geralmente é aceitável. Qualquer coisa acima de 30% pode realmente afetar a produtividade.

- Exemplo de Resultados (simulado, 2026):

- Linha de Base: 500 Mbps Download / 200 Mbps Upload / 10ms Latência

- Opera VPN Pro (Servidor EUA): 420 Mbps Download / 170 Mbps Upload / 35ms Latência (16% de redução D/L)

- Brave Firewall (Servidor UE): 380 Mbps Download / 150 Mbps Upload / 45ms Latência (24% de redução D/L)

- Firefox + Mullvad (Servidor Ásia): 450 Mbps Download / 180 Mbps Upload / 28ms Latência (10% de redução D/L)

- Verifique a Compatibilidade com Aplicativos Internos Críticos: Teste o acesso ao seu ERP, CRM, portais de RH, wikis internos e quaisquer aplicativos web personalizados. Alguns aplicativos mais antigos podem ter problemas com VPNs ou recursos específicos de segurança do navegador.

- Avalie o Consumo de Recursos: Fique de olho no uso da CPU, RAM e bateria em dispositivos piloto quando o navegador e a VPN estiverem ativos. Se eles usarem muitos recursos, você receberá reclamações de usuários e os dispositivos podem não durar tanto tempo. Ferramentas como o Gerenciador de Tarefas do Windows ou o Monitor de Atividade do macOS são seus melhores amigos aqui.

- Colete Feedback dos Usuários: Pesquise e entreviste seu grupo piloto. Pergunte sobre a facilidade de uso, a rapidez percebida, quaisquer problemas encontrados e a satisfação geral. Esses dados qualitativos são tão importantes quanto os números.

>Passo 4: Configure as Definições da VPN para Otimizar a Automação do Fluxo de Trabalho <Saiba mais sobre configurações avançadas de VPN para eficiência empresarial.

Para um gerente de operações, o verdadeiro benefício vem da automação da segurança, não da adição de mais etapas manuais. Configurar a VPN corretamente significa menos esforço do usuário e proteção máxima. Veja como fazer isso, focando em recursos que reduzem o trabalho manual para seus usuários:

- Regras de Conexão Automática: Configure a VPN para conectar-se automaticamente quando certas coisas acontecerem. Isso pode ser:

- Na Inicialização do Sistema: Garante que os usuários estejam sempre protegidos desde o momento em que fazem login.

- Na Mudança de Rede: Se um notebook mudar de uma rede de escritório segura para, digamos, um Wi-Fi de cafeteria não seguro, a VPN deve ser ativada automaticamente.

- Ao Acessar Domínios Específicos: Por exemplo, conecte automaticamente a VPN quando alguém tentar acessar seu site SharePoint interno ou CRM.

Referência de UI de Exemplo (Conceitual): Imagine um simples interruptor nas configurações do navegador: "Sempre conectar VPN em redes não confiáveis" ou "Conexão automática para [dominio_interno.com]".

ExpressVPN — Experimente ExpressVPN — garantia de 30 dias

- Split Tunneling para Recursos Locais: Este recurso é vital para a eficiência. O split tunneling permite que você envie apenas tráfego específico (como para serviços de nuvem externos ou servidores internos sensíveis) através da VPN. O tráfego da rede local (como imprimir em uma impressora local ou acessar um compartilhamento de arquivos interno) a ignora. Isso evita atrasos desnecessários e uso de largura de banda para tarefas locais não sensíveis.

Benefício: Os usuários podem imprimir documentos ou acessar recursos locais sem ter que desconectar e reconectar a VPN. Isso economiza muito tempo e frustração.

- Ativação do Kill Switch: Um kill switch é inegociável. Ele corta automaticamente a conexão com a internet se a VPN cair inesperadamente. Isso impede que qualquer dado vaze para fora do túnel criptografado. Certifique-se de que este recurso esteja ativado e teste-o minuciosamente. É sua última linha de defesa contra exposição acidental.

- Configurações de VPN por Aplicativo: Algumas VPNs avançadas integradas ao navegador ou seus clientes de desktop permitem que você decida quais aplicativos usam a VPN e quais não. Isso oferece um controle mais preciso do que apenas o tráfego do navegador. Por exemplo, você pode querer que seu aplicativo de mensagens sempre use a VPN, mas uma ferramenta interna específica sempre a ignore.

Passo 5: Implemente o Gerenciamento e Implantação Centralizada

A implantação de um navegador web seguro com VPN integrada em toda uma organização exige uma abordagem escalável e centralizada. Instalações manuais simplesmente não são práticas para mais do que alguns usuários.

- Objetos de Política de Grupo (GPOs) para Ambientes Windows: Use GPOs para impulsionar instalações de navegadores, impor configurações específicas do navegador (como desabilitar certas extensões, definir páginas iniciais padrão, gerenciar configurações de proxy) e implantar configurações de cliente VPN. Você pode criar UOs (Unidades Organizacionais) específicas para diferentes departamentos com necessidades de segurança variadas.

- Soluções de Gerenciamento de Dispositivos Móveis (MDM):> Para dispositivos iOS e Android, use plataformas MDM (por exemplo, Microsoft Intune, Jamf Pro, Workspace ONE) para implantar aplicativos de navegador, configurar perfis VPN (como perfis VPN IKEv2, IPSec) e aplicar políticas de conformidade. As soluções MDM permitem que você envie atualizações e mantenha as configurações consistentes remotamente.<

- Ferramentas de Gerenciamento de Configuração: Ferramentas como Ansible, SCCM ou Puppet podem automatizar a implantação de navegadores e clientes VPN em dispositivos Linux e macOS. Isso garante configurações consistentes e reduz erros manuais.

- Atualizações Automatizadas: Crucialmente, certifique-se de que tanto o navegador quanto seu componente VPN integrado estejam configurados para receber atualizações automáticas. Falhas de segurança surgem constantemente, e a correção rápida é absolutamente essencial. O gerenciamento centralizado deve incluir maneiras de rastrear o status de atualização em todos os seus dispositivos.

Honestamente, já vi organizações tropeçarem quando tratam a implantação como algo único. É um processo contínuo de observação, atualização e ajuste. Sua solução de gerenciamento deve facilitar esse ciclo contínuo.

Passo 6: Integre com a Infraestrutura de Segurança Existente Explore soluções SIEM que se integram perfeitamente com VPNs modernas.

Um navegador seguro com VPN integrada não é uma ferramenta autônoma; é uma parte vital do seu sistema de segurança maior. Uma boa integração ajuda você a identificar pontos cegos de segurança e melhora sua capacidade geral de detectar e responder a ameaças.

- Integração SIEM para Registro: Certifique-se de que os logs de conexão VPN, eventos de desconexão, tentativas de conexão falhas e quaisquer alertas de segurança do componente VPN do navegador sejam enviados para o seu sistema de Gerenciamento de Informações e Eventos de Segurança (SIEM) (por exemplo, Splunk, Microsoft Sentinel, IBM QRadar). Isso oferece uma visão centralizada dos eventos de segurança. Permite que você conecte esses logs com outros logs (firewall, endpoint, aplicativo) para encontrar atividades suspeitas. Por exemplo, um usuário que falha repetidamente ao se conectar à VPN de um endereço IP incomum pode sinalizar um ataque de preenchimento de credenciais.

- Compatibilidade com Detecção e Resposta de Endpoint (EDR): Verifique se o navegador e a VPN escolhidos funcionam bem com seus agentes EDR existentes (por exemplo, CrowdStrike, SentinelOne, Microsoft Defender for Endpoint). O EDR deve ser capaz de monitorar os processos do navegador, conexões de rede e acesso a arquivos, mesmo quando a VPN está ativada. Isso garante monitoramento constante de ameaças no nível do dispositivo.

- Integração com Single Sign-On (SSO): Conecte a autenticação do navegador e da VPN com sua solução SSO existente (por exemplo, Okta, Azure AD, OneLogin). Isso simplifica a forma como os usuários fazem login, aumenta a segurança com autenticação multifator (MFA) e oferece controle central sobre o acesso do usuário. Idealmente, os usuários devem fazer login uma vez para acessar seu navegador e VPN, reduzindo a fadiga de senhas e melhorando sua experiência.

- Controle de Acesso à Rede (NAC): Pense em como sua solução NAC (se você tiver uma) pode funcionar com a VPN. Por exemplo, você pode querer garantir que apenas dispositivos com o navegador seguro e uma VPN ativa possam acessar certas partes sensíveis da rede interna.

O objetivo aqui é construir uma defesa em camadas. Cada ferramenta de segurança deve alimentar um panorama maior, oferecendo visibilidade e controle totais.

Passo 7: Estabeleça Monitoramento, Relatórios e Treinamento de Usuários

A implantação é apenas o começo. O monitoramento contínuo, relatórios claros e treinamento eficaz dos usuários são cruciais para o sucesso a longo prazo e para obter o máximo retorno do seu investimento.

- Configure Painéis para Uso da VPN e Alertas de Segurança:

- Métricas de Uso: Fique de olho nas conexões VPN ativas, na quantidade de dados transferidos, nos locais de servidor mais usados e nos tempos de conexão. Isso ajuda você a identificar possíveis gargalos ou padrões de uso incomuns.

- Alertas de Segurança: Crie alertas para eventos estranhos, como tentativas de login falhas repetidas, desvios de VPN ou conexões de endereços IP bloqueados. Seu SIEM deve ser configurado para acioná-los.

- Gere Relatórios de Conformidade: Crie relatórios regularmente que mostrem que você está atendendo aos seus requisitos de segurança definidos e padrões de conformidade. Isso pode incluir relatórios sobre o tempo de atividade da VPN, os protocolos de criptografia usados e trilhas de auditoria de acesso a recursos sensíveis através da VPN.

- Crie Materiais de Treinamento de Usuários Concisos:

- Por que: Explique os benefícios do navegador seguro e da VPN (por exemplo, "protege seus dados", "permite acesso remoto seguro"). Concentre-se no 'porquê' em vez de apenas no 'como'.

- Como: Dê instruções simples e passo a passo para uso básico, como resolver problemas comuns (por exemplo, "VPN não conecta") e como relatar problemas.

- Melhores Práticas: Ensine os usuários sobre hábitos de navegação seguros, por que manter a VPN ativa é importante e como identificar tentativas de phishing.

- Formato: Use vídeos curtos, infográficos e FAQs claras. Evite manuais longos. Um vídeo de 5 minutos pode ser muito mais eficaz do que um documento de 20 páginas.

Lembre-se, os usuários precisam realmente usar a solução. Se for muito complicado ou causar muito incômodo, os usuários encontrarão maneiras de contorná-la, desfazendo todo o seu trabalho de segurança. Um bom treinamento reduz os tickets de suporte e maximiza os benefícios de segurança.

Erros Comuns e Como Evitá-los

Já vi equipes de operações tropeçarem nessas questões várias vezes. Aprenda com essas armadilhas comuns:

- Negligenciar Testes Adequados: Lançar em toda a empresa sem um programa piloto completo é como voar às cegas.

- Solução: Dedique tempo e recursos a um grupo piloto diversificado. Documente problemas, obtenha feedback e refine antes de um lançamento completo.

- Ignorar a Adoção do Usuário: Uma solução tecnicamente perfeita é inútil se os usuários se recusarem a usá-la ou a ignorarem ativamente.

- Solução: Inclua os usuários finais na fase de testes, explique claramente os benefícios e ofereça treinamento contínuo e de fácil acesso. Torne-o simples, não apenas seguro.

- Não Integrar com Ferramentas Existentes: Tratar o navegador seguro/VPN como uma solução autônoma cria lacunas de segurança e dores de cabeça de gerenciamento.

- Solução: Planeje a integração com SIEM, EDR e SSO desde o primeiro dia.

- Escolher uma VPN Sem um Kill Switch: Isso deixa uma enorme vulnerabilidade para exposição de dados se a conexão VPN cair.

- Solução: Sempre priorize soluções VPN com um kill switch forte e testado.

- Falhar no Monitoramento do Desempenho: Lentidão ou problemas de compatibilidade podem rapidamente prejudicar a produtividade e frustrar os usuários.

- Solução: Monitore continuamente o desempenho da rede, as velocidades de conexão VPN e o uso de recursos. Tenha uma maneira de obter feedback sobre problemas de desempenho.

Dicas Profissionais da Experiência para Líderes de Operações Descubra ferramentas avançadas de script para automação de VPN.

Tendo supervisionado inúmeras implantações, posso oferecer algumas percepções que vão além do manual usual:

- Use Scripting para Automação: Não subestime o PowerShell, Python ou scripts bash. Automatize coisas como instalação de cliente VPN, distribuição de arquivos de configuração e até mesmo coleta programada de logs. Isso economiza muito tempo e garante consistência.

- Crie Políticas de Acesso em Camadas para VPN: Nem todos os usuários precisam de acesso a todos os locais de servidor VPN ou recursos internos. Configure um modelo de acesso em camadas onde diferentes grupos de usuários obtêm configurações VPN específicas ou grupos de servidores com base em sua função de trabalho e necessidades de acesso a dados. Isso segue o princípio do menor privilégio.

- Audite Regularmente os Logs da VPN: Não apenas colete logs; revise-os de fato. Procure padrões como horários de conexão incomuns, conexões de locais inesperados ou falhas de login repetidas. Estes são frequentemente os primeiros sinais de um incidente de segurança.

- Mantenha-se Atualizado sobre Patches de Segurança de Navegador/VPN: Assine alertas de segurança para o navegador e o provedor de VPN escolhidos. Defina um cronograma de aplicação de patches claro e teste as atualizações em um ambiente de teste antes de implementá-las amplamente. Vulnerabilidades de dia zero são uma ameaça constante.

- Realize Testes de Penetração Periódicos: Contrate empresas de segurança externas para testar especificamente sua configuração de navegador seguro e VPN. Elas geralmente podem encontrar fraquezas que as equipes internas podem ignorar.

- Desenvolva um Plano de Resposta a Incidentes de VPN: O que acontece se o dispositivo de um usuário for comprometido enquanto conectado à VPN? Tenha um plano claro para isolar o dispositivo, revogar o acesso à VPN e investigar o incidente.

FAQ: Navegadores Seguros com VPN Integrada para Operações

Uma VPN integrada é tão segura quanto um cliente VPN autônomo?

>Nem sempre. Embora muitas VPNs integradas ofereçam criptografia forte (como as alimentadas por provedores respeitáveis como Surfshark ou Mullvad), elas geralmente carecem dos recursos avançados e do controle granular de um aplicativo VPN autônomo dedicado. Para operações de negócios, um cliente autônomo geralmente oferece funcionalidade de kill switch mais forte, opções de tunelamento mais avançadas e melhor gerenciamento centralizado. No entanto, para navegação básica e criptografada, uma VPN integrada bem implementada pode ser suficiente. É crucial analisar de perto a tecnologia VPN subjacente e a política de privacidade, não apenas o rótulo "integrado".<<

Como um navegador web seguro com VPN integrada impacta o desempenho da rede?

Qualquer VPN, seja integrada ou autônoma, adicionará alguma sobrecarga devido à criptografia e ao roteamento através de um servidor remoto. Isso geralmente significa um ligeiro aumento na latência e uma queda nas velocidades de download/upload. O impacto realmente depende da infraestrutura de servidores do provedor de VPN, da distância do servidor e do protocolo de criptografia escolhido. VPNs de alta qualidade usando o protocolo WireGuard geralmente apresentam o melhor desempenho. Como gerente de operações, sua fase de testes (Passo 3) é fundamental para medir esse impacto e garantir que ele permaneça dentro dos limites aceitáveis para a produtividade de suas equipes.

Posso impor locais de servidor VPN específicos para meus usuários?

Isso depende completamente do navegador que você escolher e de sua VPN integrada. A maioria das VPNs integradas de nível de consumidor oferece controle limitado sobre a seleção de servidores, muitas vezes apenas uma opção "melhor disponível" ou algumas regiões amplas. Soluções focadas em empresas, ou aquelas ligadas a um serviço VPN mais robusto, são mais propensas a oferecer gerenciamento central que permite aos administradores definir e impor locais de servidor específicos. Elas podem até conectar usuários automaticamente ao melhor servidor com base em sua localização ou no recurso que estão tentando acessar. Este é um recurso crucial a ser procurado se a residência de dados ou o acesso geo-restrito for um requisito.

E quanto à privacidade dos dados com uma VPN integrada?

A privacidade dos dados é incrivelmente importante. Ao avaliar um navegador web seguro com VPN integrada, leia atentamente a política de privacidade do fornecedor do navegador e do provedor de VPN subjacente (se forem separados). Procure por uma política rigorosa de "não registro", o que significa que eles não coletam ou armazenam dados sobre suas atividades online. Auditorias independentes que verificam essas afirmações são um forte sinal de confiabilidade. Tenha cautela com VPNs integradas "gratuitas", pois seu modelo de negócios pode envolver a coleta de dados ou a exibição de anúncios. Serviços VPN pagos e respeitáveis geralmente oferecem melhores garantias de privacidade.

Como gerencio o acesso dos usuários às configurações da VPN dentro do navegador?

Para gerentes de operações, o controle centralizado é vital. Idealmente, seu navegador seguro escolhido com uma VPN integrada se conectará ao seu sistema de gerenciamento de identidade e acesso (IAM) existente (por exemplo, Azure AD, Okta). Ele também deve permitir o gerenciamento baseado em políticas. Isso significa que você pode forçar o uso da VPN, limitar o acesso às configurações da VPN e pré-configurar as opções de servidor por meio de Objetos de Política de Grupo (GPOs) para Windows ou soluções de Gerenciamento de Dispositivos Móveis (MDM) para dispositivos móveis. Sem esse controle central, os usuários podem desativar a VPN ou escolher configurações inseguras, o que compromete sua segurança. Se a VPN integrada não oferecer isso, você pode precisar depender de um cliente VPN empresarial separado e configurar o navegador para usar uma VPN em todo o sistema.