O Custo Oculto das Ferramentas de IA: Riscos de Privacidade de Dados nas Empresas

No trimestre passado, uma empresa da Fortune 500 descobriu que três equipas de engenharia diferentes tinham estado a colar código-fonte proprietário no ChatGPT durante meses. O código incluía lógica de autenticação, chaves API (reais, sim) e documentação interna de arquitetura. Ninguém lhes disse para o fazer — começaram simplesmente a usá-lo porque os tornava mais produtivos. E ninguém na segurança ou nas TI sabia que estava a acontecer.

Isto não é uma história de terror hipotética. Vi variações deste cenário em sete organizações diferentes ao longo do último ano. Os detalhes mudam, mas o padrão é sempre o mesmo: os colaboradores consideram as ferramentas de IA úteis, começam a usá-las sem aprovação, e dados sensíveis fluem para servidores de terceiros sem que ninguém se aperceba até ser tarde demais.

Os ganhos de produtividade das ferramentas de IA são reais. Mas os riscos também o são. E a maioria das organizações está completamente despreparada para os enfrentar.

O Problema da IA Sombra É Maior do Que Pensa

De acordo com um inquérito da Gartner de 2026, 68% dos colaboradores em organizações empresariais utilizam ferramentas de IA que não foram avaliadas nem aprovadas pelo seu departamento de TI. Deixe esse número assentar. Mais de dois terços da sua força de trabalho poderá estar a partilhar dados da empresa com serviços de IA externos.

E não é só o ChatGPT. O panorama da IA sombra inclui:

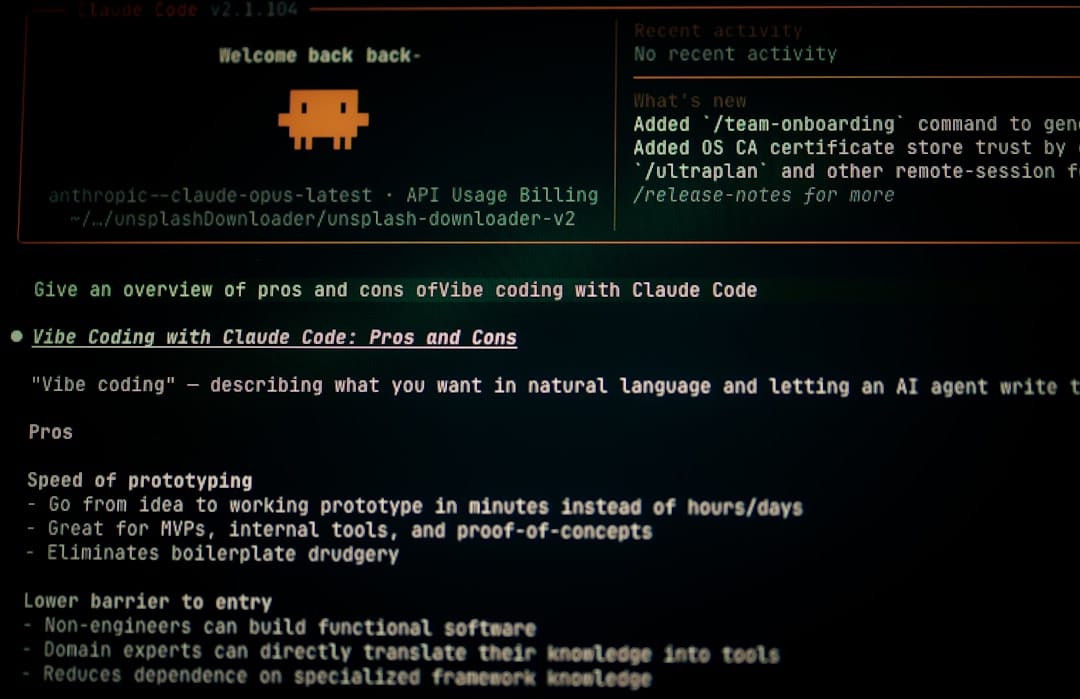

- Assistentes de codificação com IA — programadores a colar código em várias ferramentas de IA para depuração e geração de código

- Ferramentas de escrita com IA — equipas de marketing a usar IA para refinar mensagens que incluem detalhes de produtos ainda não divulgados

- Assistentes de reuniões com IA — a gravar e transcrever chamadas confidenciais com clientes sem consentimento explícito

- Ferramentas de e-mail com IA — plugins de IA a processar conversas internas de e-mail para redigir respostas

- Ferramentas de análise de dados com IA — analistas a carregar folhas de cálculo com PII de clientes para serviços de IA baseados na web

- Geradores de imagens com IA — equipas de design a carregar maquetes proprietárias e ativos de marca

A causa raiz não é a malícia — é a conveniência. Estas ferramentas tornam genuinamente as pessoas mais produtivas, e quando um colaborador se depara com a escolha entre "terminar o relatório em 30 minutos com IA" ou "passar 3 horas a fazê-lo manualmente porque as TI ainda não aprovaram nada", escolhe sempre a opção rápida. Sempre.

Que Dados Estão Realmente em Risco?

Quando falamos de "fuga de dados" através de ferramentas de IA, sejamos específicos sobre que tipos de dados fluem para servidores externos:

1. Código-Fonte e Arquitetura Técnica

Os programadores copiam e colam código em assistentes de IA para depuração, otimização e revisão de código. Este código pode incluir algoritmos proprietários, implementações de segurança, esquemas de bases de dados e configurações de infraestrutura. Num caso de que tenho conhecimento, um programador colou um microsserviço inteiro (incluindo credenciais em texto simples) num chatbot de IA para pedir uma revisão de código.

O risco não é apenas que a empresa de IA veja o seu código. Muitos fornecedores de IA utilizam as interações com os clientes para treinar os seus modelos (exceto se tiver optado explicitamente por não participar). O seu código proprietário poderia, teoricamente, influenciar as sugestões do modelo para outros utilizadores, incluindo concorrentes.

2. PII de Clientes e Dados Financeiros

Quando os analistas carregam folhas de cálculo para ferramentas de IA para análise, essas folhas contêm frequentemente nomes de clientes, endereços de e-mail, números de telefone, históricos de transações e saldos de contas. Mesmo que a tarefa de análise seja legítima ("resume as tendências nestes dados"), a transferência de dados pode violar acordos de processamento de dados, políticas de privacidade e regulamentos.

Vi um caso em que uma equipa de apoio ao cliente colava tickets de suporte completos — incluindo nomes de clientes, números de conta e detalhes de reclamações — no ChatGPT para redigir respostas. As respostas eram boas. A equipa de conformidade com o RGPD não ficou nada satisfeita.

3. Informação Estratégica e Financeira

Executivos e equipas de estratégia utilizam IA para analisar o panorama competitivo, refinar documentos de fusões e aquisições, preparar apresentações para o conselho de administração e modelar cenários financeiros. Esta informação é frequentemente informação material não pública (MNPI) que, se for divulgada, pode criar infrações à legislação de valores mobiliários ao abrigo do SOX e de outros regulamentos.

4. Documentos de Clientes e Documentos Jurídicos

Escritórios de advocacia e empresas de consultoria foram apanhados a enviar documentos de clientes para ferramentas de IA para resumo e análise. Para além das preocupações com a privacidade de dados, isto viola potencialmente o privilégio advogado-cliente e os acordos de confidencialidade com clientes.

5. Dados de RH e de Colaboradores

As equipas de RH utilizaram ferramentas de IA para redigir avaliações de desempenho, analisar dados de remuneração e até filtrar currículos. Estes dados incluem informação protegida ao abrigo da legislação laboral, e o seu processamento através de serviços de IA não aprovados pode criar responsabilidade legal.

O Enquadramento Regulatório: Cada Vez Mais Restritivo

RGPD (Europa)

Ao abrigo do RGPD, enviar dados pessoais para um serviço de IA constitui tratamento de dados. É necessária uma base jurídica, um acordo de processamento de dados com o fornecedor de IA e (dependendo de onde o fornecedor de IA armazena os dados) salvaguardas adequadas para a transferência de dados. A maioria dos usos de IA sombra viola os três requisitos.

As sanções não são teóricas. Em 2025, uma empresa italiana foi multada em 2,1 milhões de euros por utilizar uma ferramenta de IA para processar dados de avaliação de desempenho de colaboradores sem a Avaliação de Impacto sobre a Proteção de Dados (AIPD) adequada. A ferramenta de IA em si não era o problema — a falta de governação em torno da sua utilização era.

SOX (Empresas Cotadas nos EUA)

O SOX exige que as empresas mantenham controlos sobre os processos de elaboração de relatórios financeiros. Se os colaboradores utilizarem ferramentas de IA não aprovadas para processar dados financeiros, analisar valores de receitas ou redigir demonstrações financeiras, essas ferramentas de IA tornam-se parte da cadeia de relatórios financeiros — e não passaram pelo processo de avaliação de controlos SOX.

Um auditor a perguntar "foi utilizado algum software não aprovado na preparação destas demonstrações financeiras?" é uma questão para a qual a maioria das empresas não está preparada para responder honestamente.

HIPAA (Saúde)

As organizações de saúde precisam de Acordos de Associado de Negócio (BAA) com qualquer serviço que processe Informação de Saúde Protegida (PHI). A maioria das ferramentas de IA para consumidores não oferece BAAs, tornando qualquer utilização dessas ferramentas com dados de doentes uma infração ao HIPAA. Ponto final.

Regulamentos Específicos do Setor

Os serviços financeiros (FINRA, SEC), a defesa (ITAR, CMMC) e o governo (FedRAMP) têm todos requisitos específicos em relação ao tratamento de dados que o uso de IA sombra viola quase certamente. O enquadramento regulatório está a tornar-se mais restritivo, não mais permissivo — o Regulamento de IA da UE, em vigor desde 2025, acrescenta mais uma camada de requisitos em torno da documentação do uso de IA e da avaliação de risco.

Fuga de Dados: Como Acontece Realmente

Deixe-me percorrer os mecanismos técnicos, porque compreender como os dados são expostos através de ferramentas de IA é essencial para o prevenir.

Inclusão nos Dados de Treino

Quando utiliza um serviço de IA, o seu input pode ser utilizado para melhorar o modelo. A política predefinida da OpenAI para contas de consumidor do ChatGPT permite o treino nos inputs do utilizador (pode desativar nas definições, mas a maioria das pessoas não o faz). Isto significa que tudo o que escrever pode influenciar o comportamento futuro do modelo. Embora o risco de o seu input exato ser reproduzido seja baixo, não é nulo — existem casos documentados de modelos de IA a reproduzir dados de treino, incluindo informação pessoal.

Os planos de API empresariais normalmente não utilizam os seus dados para treino, mas as versões de consumidor (que é o que os utilizadores de IA sombra estão a usar) frequentemente utilizam. Esta distinção é enormemente importante.

Retenção de Dados no Servidor

Mesmo que os seus dados não sejam utilizados para treino, são armazenados nos servidores do fornecedor durante algum período de retenção. Isto cria uma superfície de risco: violações de servidores, ameaças internas na empresa de IA ou intimações judiciais poderiam expor os seus dados. Está essencialmente a expandir a sua superfície de ataque para incluir todos os fornecedores de IA que os seus colaboradores utilizam.

Extensões de Browser e Plugins

Muitas ferramentas de IA funcionam como extensões de browser com permissões abrangentes. Um assistente de e-mail com IA "útil" pode ter acesso para ler todo o conteúdo do seu e-mail. Um plugin de resumo com IA pode capturar o conteúdo de todas as páginas web que visita. O modelo de permissões para extensões de browser é rudimentar — ou concede acesso ou não concede, e a extensão obtém frequentemente muito mais acesso do que necessita para a sua função declarada.

Exposição de Chaves API e Credenciais

Os programadores que colam código em ferramentas de IA incluem por vezes credenciais, chaves API, cadeias de ligação ou tokens. Mesmo que o fornecedor de IA seja de confiança, essas credenciais estão agora fora do seu perímetro de segurança. E os históricos de chat de IA podem ser comprometidos através de ataques de tomada de conta na conta do serviço de IA do programador.

Dependência do Fornecedor: O Risco de que Ninguém Fala

Aqui está um risco menos dramático do que a fuga de dados, mas potencialmente mais dispendioso: a dependência do fornecedor com serviços de IA.

Quando a sua equipa constrói fluxos de trabalho que dependem de um modelo ou serviço de IA específico, cria uma dependência. Se esse serviço alterar os preços (o que aconteceu várias vezes), alterar os termos de serviço (também aconteceu) ou degradar em qualidade (acontece regularmente após atualizações de modelos), fica preso.

Já vi organizações a construir processos de negócio críticos em torno de capacidades de IA específicas — geração automatizada de relatórios, redação de comunicações com clientes, pipelines de transformação de dados — apenas para ter o fornecedor de IA a alterar o comportamento do modelo numa atualização, quebrando o fluxo de trabalho. Ao contrário do software tradicional onde controla quando atualizar, as atualizações de modelos de IA acontecem de acordo com o calendário do fornecedor.

A mitigação é arquitetural: conceber as suas integrações de IA com camadas de abstração para poder trocar de fornecedor sem reescrever tudo. Mas a maioria das organizações ignora este passo porque está com pressa para obter valor da IA, e o custo de mudança acumula-se ao longo do tempo.

Avaliação de Risco: Qual o Grau de Exposição da Sua Organização?

Aqui está uma tabela rápida de avaliação de risco. Avalie a sua organização com honestidade:

| Fator de Risco | Risco Baixo (1) | Risco Médio (3) | Risco Alto (5) |

|---|---|---|---|

| Uso de IA sombra | Apenas ferramentas aprovadas pelas TI, controladas via DLP | Algumas ferramentas aprovadas, aplicação limitada | Sem política ou política não aplicada |

| Classificação de dados | Classificação madura com etiquetagem automatizada | Classificação manual, inconsistente | Sem sistema de classificação |

| Políticas específicas de IA | Política de uso aceitável detalhada, atualizada regularmente | A política geral de TI menciona a IA | Sem política específica de IA |

| Formação e sensibilização | Formação regular em privacidade de IA para todos os colaboradores | Formação pontual, não específica de IA | Sem formação |

| Avaliação de fornecedores | Fornecedores de IA avaliados quanto ao tratamento de dados, DPA assinados | Alguns fornecedores avaliados | Sem avaliações de fornecedores de IA |

| Monitorização | Ferramentas DLP a monitorizar carregamentos de dados para serviços de IA | Monitorização de rede, sem regras específicas de IA | Sem monitorização |

| Resposta a incidentes | Fuga de dados de IA incluída no playbook de IR | Plano geral de IR para violações de dados | Sem plano de IR para incidentes de IA |

| Conformidade regulatória | Uso de IA documentado para auditores | Parcialmente documentado | Sem documentação |

Pontuação 8-16: Está à frente da maioria das organizações. Foque-se na melhoria contínua e em manter-se atualizado com as mudanças regulatórias.

Pontuação 17-28: Existem lacunas significativas. Priorize os itens com pontuação 3 ou superior.

Pontuação 29-40: Risco crítico. Provavelmente já tem exposição de dados da qual não tem conhecimento. É necessária ação imediata.

Na minha experiência, a maioria das organizações que avaliei obtém uma pontuação entre 25 e 35. O fosso entre "sabemos que a privacidade de IA é importante" e "realmente fizemos algo a esse respeito" é enorme.

A Lista de Verificação de Governação de IA em 10 Pontos

Aqui está uma estrutura de governação prática e acionável. Já implementei variações desta em várias organizações, e funciona porque equilibra a segurança com a usabilidade. Se tornar a IA demasiado difícil de usar, as pessoas regressam à IA sombra.

1. Crie um Registo de Ferramentas de IA Aprovadas

Mantenha uma lista de ferramentas de IA que foram avaliadas pela segurança, jurídico e aprovisionamento. Para cada ferramenta, documente: que tipos de dados estão aprovados para uso, quais são as políticas de retenção de dados e de treino, e quem é o responsável do negócio. Torne esta lista facilmente acessível — se as pessoas não conseguirem encontrar as alternativas aprovadas, utilizarão o que aparecer primeiro no Google.

2. Implemente a Classificação de Dados para o Contexto de IA

O seu esquema de classificação de dados existente (tem um, certo?) precisa de uma dimensão específica para IA. Nem todos os dados confidenciais são iguais quando se trata de risco de IA. Um rascunho de estratégia de marketing é confidencial, mas de baixo risco para processamento de IA. Os NIF de clientes são confidenciais e de risco extremamente elevado. Crie categorias claras: "adequado para IA", "restrito para IA" (apenas ferramentas aprovadas) e "proibido para IA" (sem processamento de IA, ponto final).

3. Implemente Regras DLP para Serviços de IA

Configure as suas ferramentas de Prevenção de Perda de Dados para detetar e bloquear o envio de dados sensíveis para domínios conhecidos de serviços de IA. Isto inclui endpoints de API dos principais fornecedores de IA, aplicações web de IA populares e canais de dados de extensões de browser. Não captará tudo (VPNs e dispositivos pessoais são um desafio), mas apanha o mais óbvio e envia um sinal claro sobre a aplicação da política.

4. Negoceie Contratos Empresariais com os Fornecedores de IA

Passe de contas de consumidor para contratos empresariais. Os planos empresariais da OpenAI, Anthropic, Google e outros incluem compromissos contratuais sobre o tratamento de dados: sem treino nos seus dados, períodos de retenção específicos, direitos de auditoria e adendas de processamento de dados que satisfazem o RGPD e outros requisitos. O prémio de custo é quase sempre justificado pela redução do risco.

5. Exija Formação Anual sobre Uso de IA

Formação anual que abranja: que tipos de dados podem e não podem ser utilizados com ferramentas de IA, como utilizar corretamente as ferramentas aprovadas (incluindo a desativação do uso de dados de treino em contas pessoais), como reconhecer e reportar incidentes de dados relacionados com IA, e quais as consequências das violações de política. Mantenha-a em menos de 30 minutos — ninguém presta atenção a formações de conformidade de uma hora.

6. Estabeleça um Playbook de Resposta a Incidentes de IA

O seu plano de resposta a incidentes existente provavelmente não cobre "programador colou credenciais da base de dados de produção no ChatGPT". Crie runbooks específicos para cenários comuns de exposição de dados de IA: credenciais expostas via IA, PII processada através de IA não aprovada, dados confidenciais de clientes enviados para serviços de IA, e conteúdo gerado por IA contendo informação confidencial plausível mas alucinada (sim, isto é um cenário real).

7. Realize Auditorias Trimestrais de Uso de IA

Execute auditorias trimestrais que incluam: análise de tráfego de rede para domínios de serviços de IA, inquérito às equipas sobre o uso de ferramentas de IA (ofereça amnistia por respostas honestas na primeira ronda), revisão de registos de acesso e faturação de ferramentas de IA (encargos inesperados em cartões corporativos podem revelar IA sombra) e verificações pontuais de históricos de conversas de IA em plataformas aprovadas.

8. Implemente Monitorização do Uso de IA (Não Vigilância)

Há uma diferença entre monitorizar fugas de dados e vigiar a produtividade dos colaboradores. Foque-se na deteção de padrões de dados sensíveis a ser enviados para serviços de IA externos, não em rastrear quanto tempo as pessoas passam a usar IA. Enquadre-o como "estamos a proteger os dados da empresa" e não "estamos a vigiar o que fazem". A distinção é importante para a confiança dos colaboradores e, em muitas jurisdições, para a conformidade legal com as leis de monitorização no local de trabalho.

9. Crie um Comité de Ética e Risco de IA

Não deve ser mais um comité de governação sem poder real. Inclua: um responsável de segurança/privacidade (presidente), um representante jurídico/de conformidade, representantes de unidades de negócio que efetivamente utilizem IA diariamente, e liderança de TI/engenharia. Reúna-se mensalmente. Reveja novas ferramentas de IA para aprovação, avalie incidentes e atualize políticas com base na evolução do enquadramento regulatório. Confira ao comité autoridade real para bloquear implementações que não cumpram os padrões.

10. Documente Tudo para os Reguladores

Mantenha documentação sobre: que ferramentas de IA estão aprovadas e porquê, que dados são processados por cada ferramenta de IA, avaliações de risco realizadas para cada implementação de IA, registos de formação para todos os colaboradores, registos de incidentes e ações de remediação, e avaliações de fornecedores e acordos de processamento de dados. Esta documentação não é opcional — é o que o salva numa auditoria ou investigação. O artigo 30.º do RGPD, a secção 404 do SOX e regulamentos similares exigem evidência demonstrável de governação, não apenas políticas que existam no papel.

Implementação no Mundo Real: O Que Funciona de Facto

Ajudei a implementar governação de IA em quatro organizações com entre 200 e 5.000 colaboradores. Isto é o que aprendi sobre o que realmente funciona versus o que fica bem numa apresentação de PowerPoint:

Torne as ferramentas aprovadas melhores do que a IA sombra. A coisa mais eficaz que pode fazer é fornecer ferramentas de IA tão boas ou melhores do que o que os colaboradores encontram por conta própria, com segurança já incorporada. Se o seu assistente de codificação com IA aprovado for pior do que o ChatGPT gratuito, os programadores vão usar o ChatGPT. Ponto final. Invista em boas ferramentas empresariais de IA.

Comece pela formação, não pela aplicação. Numa organização, começámos por bloquear sites de IA na firewall. As queixas de produtividade chegaram à secretária do CEO em uma semana, e os bloqueios foram revertidos. Noutra, começámos com uma campanha de formação a toda a empresa a explicar os riscos, a fornecer alternativas aprovadas e a dar às pessoas 30 dias para migrar. A conformidade foi de 85% num mês. As pessoas não são estúpidas — simplesmente não conheciam os riscos.

Aceite que o controlo total é impossível. Telemóveis pessoais, portáteis pessoais em casa e WiFi externo significam que nunca controlará completamente que ferramentas de IA as pessoas utilizam fora do escritório. O seu objetivo é minimizar o uso de IA sombra e garantir que, quando acontecer, os dados expostos sejam de baixo risco. A classificação de dados é a sua aliada aqui.

Torne a comunicação de incidentes segura. Os colaboradores não vão reportar que colaram acidentalmente dados de clientes no ChatGPT se acharem que serão despedidos. Crie um porto seguro para reportar incidentes de dados relacionados com IA no prazo de 24 horas. O custo de não saber sobre um incidente é sempre maior do que o custo de perdoar a pessoa que o reportou.

O Custo de Errar

Deixe-me pintar um quadro do que custa uma má governação de IA:

- Coimas regulatórias: As coimas do RGPD podem atingir 4% da receita anual global. Uma única violação de dados relacionada com IA pode desencadear investigações.

- Responsabilidade legal: Se dados confidenciais de clientes forem expostos através do uso de IA por um colaborador, esperem processos judiciais e rescisões de contratos.

- Danos competitivos: Se algoritmos proprietários ou planos estratégicos vazarem através de dados de treino de IA, o impacto competitivo é incalculável.

- Danos reputacionais: "A empresa X vazou dados de clientes através de chatbot de IA" é uma manchete que nenhuma equipa de relações públicas consegue transformar em algo positivo.

- Custos de remediação: Rodar todas as credenciais que possam ter sido coladas numa ferramenta de IA, notificar os clientes afetados e contratar investigadores forenses externos. Uma organização que conheço gastou 340.000 $ em remediação após descobrir um ano de uso de IA sombra.

Perspetivas Futuras

O panorama de privacidade de IA está a evoluir rapidamente. Algumas tendências a acompanhar:

As implementações de IA nas instalações próprias e privadas estão a tornar-se mais práticas. Executar a sua própria instância de LLM (através de serviços como Azure OpenAI, AWS Bedrock ou modelos de código aberto como o Llama) mantém os seus dados dentro do seu perímetro de segurança. O fosso de qualidade entre modelos alojados e auto-alojados está a diminuir rapidamente.

Ferramentas DLP específicas para IA estão a emergir. Produtos de empresas como a Nightfall, Protect AI e outras são especificamente concebidos para monitorizar e controlar os dados que fluem para serviços de IA. São mais eficazes do que adaptar regras DLP tradicionais.

A clareza regulatória está a chegar. O Regulamento de IA da UE, o Quadro de Gestão de Risco de IA do NIST e regulamentos similares acabarão por resolver a ambiguidade em torno dos requisitos de processamento de dados de IA. Até lá, é melhor preparar-se a mais do que a menos.

Os fornecedores de IA estão a melhorar as suas ofertas empresariais. O nível Enterprise da OpenAI, o Claude for Business da Anthropic e o Vertex AI da Google oferecem uma governação de dados mais forte do que os seus produtos de consumidor. À medida que amadurecem, o fosso entre "IA segura" e "IA conveniente" irá diminuir.

A conclusão é clara: as ferramentas de IA são demasiado valiosas para proibir e demasiado arriscadas para ignorar. As organizações que prosperarão são aquelas que estabelecerem a governação antecipadamente — não como forma de restringir o uso de IA, mas como forma de o permitir com segurança. Os seus colaboradores vão usar IA quer tenha uma política quer não. É melhor ter uma política que torne o uso seguro fácil do que não ter nenhuma política que torne o uso inseguro inevitável.